Warning

Przypominam, że przeprowadzanie testów penetracyjnych, zbieranie informacji z otwartych źródeł (OSINT) oraz inne działania związane z cyberbezpieczeństwem powinny być wykonywane wyłącznie za zgodą właściciela celu. Działania te bez odpowiednich zezwoleń są nielegalne i mogą prowadzić do poważnych konsekwencji prawnych. Zawsze upewnij się, że masz wyraźną zgodę przed podjęciem jakichkolwiek działań.

Nikto

Nikto to skaner podatności typu open source służący do testowania bezpieczeństwa serwerów WWW. W dość prosty sposób możecie sprawdzić swój serwer pod kątem znanych podatności, błędów konfiguracji, braku aktualizacji, niebezpiecznych skryptów czy obecności "niechcianych" plików.

Sprawdź scanme.nmap.org

scanme.nmap.org to oficjalna, usługa demonstracyjna stworzona przez twórców Nmapa udostępniona w celach edukacyjnych do testowania swoich umiejętności. Autorzy proszą o "przemyślane" formy testów, które nie będą znacząco obciążały usługi. Ja pozwolę sobie przeskanować swój adres admin1234.pl

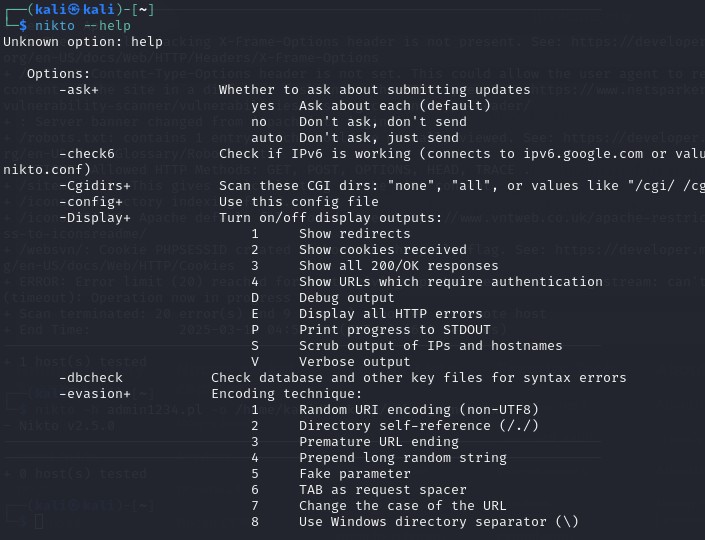

Na początek zachęcam do zapoznania się z helpem narzędzia Nikto.

nikto --help

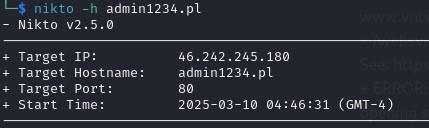

Zaczynam skan swojej strony, Wy skorzystajcie z serwisu scanme.nmap.org.

nikto -h admin1234.pl

Po kilku minutach skan został zakończony. Wyniki możecie przekierować bezpośrednio do pliku poleceniem:

nikto -h admin1234.pl -o wynik.txt

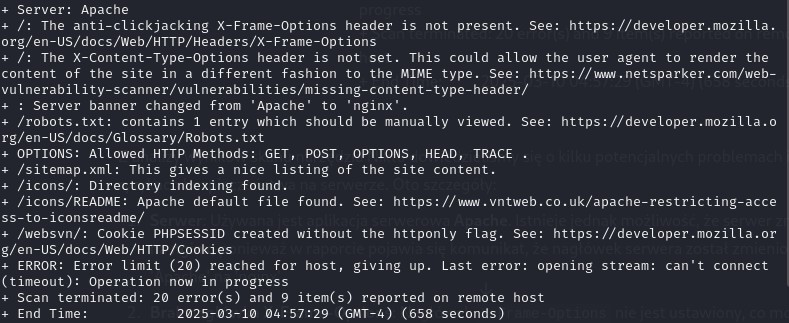

W moim przypadku wynik skanowania jest następujący.

- Nikto podejrzewa, że używam aplikacji serwerowej Apache.

- Brakuje u mnie nagłówka X-Frame-Options co może prowadzić do ataków clickjacking.

- Brak nagłówka X-Content-Type-Options co może prowadzić do ataków typu MIME sniffing.

- Plik robots.txt do zweryfikowania czy na pewno nie udostępnia niechcianych informacji.

- Informacja o tym, że serwer umożliwia użycie różnych metod HTTP

- Plik sitemap.xml zawierający informacje o zawartości strony.

- Możliwość indeksowania folderu /icons.

- Plik README w katalogu /icons odebrany jako plik zawierający informacje o serwerze.

- PHPSESSID bez użycia flagi HttpOnly, czyli plik cookie, który mogłby zostać użyty do ataku XSS.

- Błąd połaczenia informujący, że połączenie z serwerem zostało przerwane przez zbyt długi czas odpytywania serwisu.

Wszystko co zostało wygenerowane w raporcie działa na bazie szablonu i specyfikacji skanera. Narzędzie szuka podatności i nie zwraca uwagi na to z jakiego typu serwisem ma styczność. Moja strona ma charakter informacyjny, nie posiadam żadnych danych "top secret", które wymagają ochrony przed użytkownikami. Kto wie, może w przyszłosci uda się coś przygotować

Success

Wszystkie przykłady są tylko formą zainteresowania danym zagadnieniem. Zachęcam do zapoznania się ze szczegółami zawartymi w dokumentacji autora lub producenta

🕞 Ostatnia aktualizacja 10.03.2025